Quali sono i rischi degli attacchi DoS e DDoS?

Attacchi DoS - questi sono attacchi che portano alla paralisi del lavoroserver o personal computer a causa di un numero enorme di richieste, con un alto tasso di accesso alla risorsa attaccata. Se un simile attacco viene eseguito simultaneamente da un gran numero di computer, allora in questo caso si parla di Attacco DDoS.

DoS - Denial of Service - un attacco al "rifiuto del servizio". Puoi realizzare questo attacco in due modi. Con il primo metodo per un attacco DoS, viene sfruttata la vulnerabilità del software installato sul computer che attacca. L'utilizzo di tale vulnerabilità sul computer può causare un errore critico grave, che causerà un'interruzione del sistema.

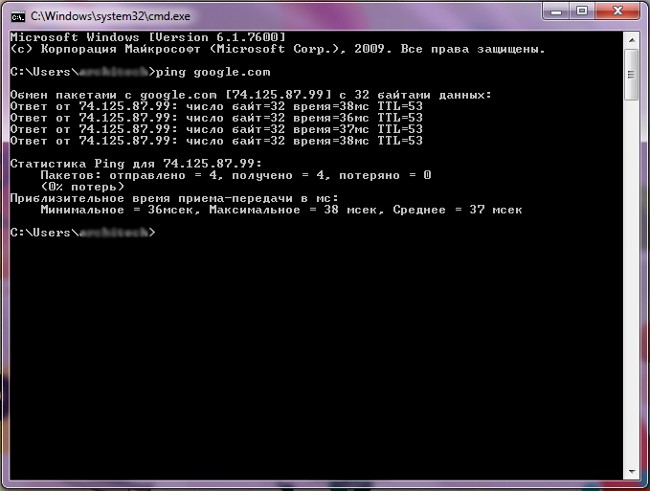

Nel secondo metodo L'attacco viene eseguito inviando simultaneamente un gran numero di pacchetti di informazioni al computer attaccato. In base ai principi del trasferimento dei dati tra computer sulla rete, ogni pacchetto di informazioni inviato da un computer a un altro viene elaborato per un certo periodo di tempo.

Se allo stesso tempo il computer riceve di piùuna richiesta, quindi il pacchetto diventa una "coda" e occupa una certa quantità di risorse fisiche del sistema. Pertanto, se un numero elevato di richieste viene contemporaneamente inviato al computer, un carico eccessivo causerà il "blocco" o la disconnessione da Internet del computer. Questo è esattamente ciò di cui hanno bisogno gli organizzatori degli attacchi DoS.

L'attacco DDoS è una specie di attacco DoS. Denial of Service distribuito - "Denial of Service distribuito"è organizzato con l'aiuto di un numero molto grande di computer, in modo che l'attacco possa essere influenzato dal server, anche con i canali Internet ad altissima larghezza di banda.

A volte l'effetto di un attacco DDoS "funziona" accidentalmente. Ciò accade se, ad esempio, un sito sul server è stato collegato a una risorsa Internet popolare. Ciò causa un forte picco nel traffico del sito (effetto splashdot), che agisce sul server in modo simile all'attacco DDoS.

Attacchi DDoS, a differenza dei semplici attacchi DoS, più spessotutti eseguiti a scopo di lucro, come per l'organizzazione di DDoS attacchi bisogno di centinaia di migliaia di computer, e una tale enorme costi del materiale e di tempo non possono permettersi tutti. Per l'organizzazione di DDoS attacchi hacker utilizzano una rete di computer speciale - botnet.

Botnet: una rete di virus infettati da un tipo speciale di computer"Zombies". Ciascuno di questi computer può essere attaccato da un utente malintenzionatogestire da remoto, senza la conoscenza del proprietario del computer. Con l'aiuto di un virus o di un programma mascherato abilmente come "contenuto utile", un codice dannoso viene installato sul computer della vittima, che non viene riconosciuto dall'antivirus e funziona in "modalità invisibile". Al momento giusto, al comando del proprietario della botnet, questo programma viene attivato e inizia a inviare richieste al server attaccato.

Quando conducono attacchi DDoS, gli aggressori spesso usano "Cluster DDoS" - una speciale architettura a tre livelli della rete di computer. Tale struttura contiene uno o più console di controllo, da cui viene inviato direttamente un segnale sull'attacco DDoS.

Il segnale è trasmesso a computer principali - "trasferimento link" tra le console di controllo e i computer degli agenti. agenti Sono i computer che attaccano direttamenteserver dalle loro richieste. Sia i computer principali che i computer degli agenti sono, di norma, "zombi", ad es. i loro proprietari non sanno di essere coinvolti in un attacco DDoS.

I modi per proteggersi dagli attacchi DDoS sono diversi a seconda del tipo di attacco stesso. Tra gli attacchi DDoS si distinguono i seguenti tipi:

Inondazione UDP - un attacco inviando un sacco di pacchetti UDP all'indirizzo "vittima";

Inondazione TCP: un attacco inviando un sacco di pacchetti TCP all'indirizzo "vittima";

TCP SYN flood - un attacco inviando un numero elevato di richieste per inizializzare le connessioni TCP;

Inondazione ICMP: un attacco dovuto alle richieste di ping ICMP.

Gli aggressori possono combinare questi e altri tipi di attacchi DDoS, il che rende tali attacchi ancora più pericolosi e difficili da rimuovere.

Purtroppo, non esistono metodi di protezione universali contro gli attacchi DDoS. Ma l'osservanza di alcune regole comuni contribuirà a ridurre il rischio di attacchi DDoS, o nel modo più efficace possibile per combatterne le conseguenze.

Quindi, per prevenire un attacco DDoS, è necessariomonitorare costantemente la rimozione delle vulnerabilità nel software utilizzato, aumentare le risorse e distribuirle. Assicurati di installare almeno un pacchetto minimo di programmi di protezione da DDoS. Questo può essere sia firewall convenzionali (firewall) che speciali programmi anti-DDoS. Per rilevare gli attacchi DDoS è necessario utilizzare speciali software e sistemi hardware.